МНЭПУ МНЭПУ

|

МЕЖДУНАРОДНЫЙ НЕЗАВИСИМЫЙ ЭКОЛОГО-ПОЛИТОЛОГИЧЕСКИЙ УНИВЕРСИТЕТ |

Д И П Л О М Н А Я

Р А Б О Т А

на тему:

Преступления в сфере компьютерной информации

В

ы

п

о

л

н

и

л

:

студент 5 курса Юридического факультета

Героев Магомед Маулиевич

Н а у ч н ы й р у к о в о д и т е л ь :

Тер-Акопов Аркадий Авакович

Москва — 199

9

г.

Содержание стр.

1

. Введение

--------------------------------------------------------2

2

. Информация и информационная безопасность

как предмет уголовно-правовой защиты ------------------6

3

. Общая характеристика преступлений в сфере

компьютерной информации -------------------------------- 23

4

. Неправомерный доступ

к компьютерной информации ------------------------------ 34

5

. Юридический анализ иных преступлений в сфере

компьютерной информации --------------------------------69

6

. Причины и предупреждение

компьютерных преступлений ------------------------------ 98

7

. Заключение ------------------------------------------------ 114

8

. Список литературы -------------------------------------- 119

§ 1. Введение.

Борьба с информационными правонарушениями рассматривается правоохранительными органами как актуальнейшая задача. Важная роль в ее решении принадлежит уголовному законодательству.

Как указано в Концепции правовой информатизации России, утвержденной Указом Президента Российской Федерации от 28 июня 1993 г.:

“Удобное распределение и использование информации для удовлетворения социальных потребностей является едва ли не главнейшим достоинством в окружающем нас мире, и, как следствие, в результате совершенствования информационных коммуникаций внутри и между различными социальными группами общество может развиваться более динамично.”

Развитие телекоммуникаций, широкое внедрение новых компьютерных технологий явились определяющими факторами бурного роста систем автоматизации технологических процессов, различных сфер деятельности предприятий.

Сегодня трудно назвать сферу деятельности, где человек может обойтись без компьютера. Развитие предприятий, их численный рост, активность на рынках неминуемо приводит к увеличению числа сотрудников, непосредственно участвующих в работе с автоматизированными системами обработки информации (АСОИ) и технологических процессов, взаимодействию этих систем с другими АСОИ и, как следствие, возникновению факторов, оказывающих дестабилизирующее влияние на их работу.

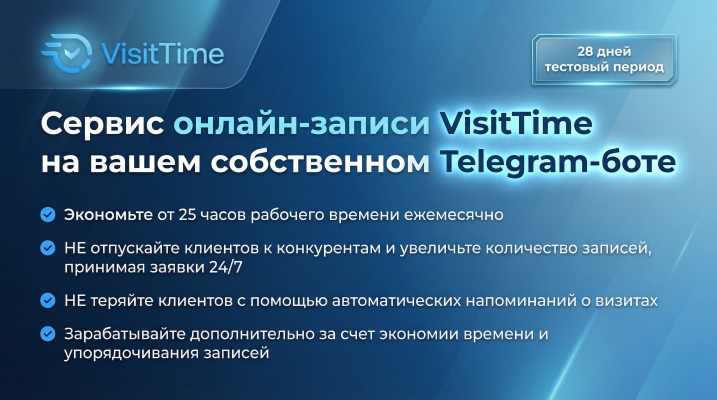

Реклама

“Наступление XXI века проходит под знаком все усиливающейся экспансии информационной технологии в самые различные области человеческой деятельности, включая экономику, промышленность, управление, образование и культуру. Сами понятия информация, информационные процессы, информационные системы все шире используются в науке и практике. Сегодня мало кто сомневается в определяющей роли информации в теории искусственного интеллекта, в науке об ЭВМ, теории связи и коммуникации, в теории управления. А такие производные понятия как “эра информации”, “глобальная информационная революция”, “информационное общество”, “информационный взрыв”, “информационный кризис” все чаще встречаются не только в научно-технической литературе, но и в средствах массовой информации.

Все это свидетельствует о том, что наступила новая эра, где объективным началом и основанием стало не вещество или энергия, а ИНФОРМАЦИЯ. На смену материальному (физическому) миру его законами и системой ценностей пришел более сущностный мир: - Информационный.”[1]

Вместе с тем увеличивающееся число компьютерных преступлений, в конечном счете, привело к необходимости защиты информации.

Сообщения об информационных преступлениях отрывочны. Пожалуй никто в мире не имеет полной картины информационной преступности. Но и те факты, которые известны производят сильное впечатление.

Значительные и вместе с тем ни кем не определяемые потери возникают в результате распространения вредоносных программ.

Так, в 1987 году, так называемый «Пакистаннский вирус заразил только в США более 18 тыс. компьютеров.[2]

На Российском рынке программного обеспечения ежегодно фиксируется появление от 2 до 10 новых вирусов.[3]

.

Проблемы, которые рассматриваются в данной работе довольно спецефичны. Появление в новом Уголовном Кодексе Российской Федерации раздела о преступлениях в сфере компьютерной информации ставит перед юристами задачу раскрытия и расследования этого вида преступлений. Однако проблема современного этапа, вероятно заключается в уровне специальной подготовке должностных лиц правоохранительных органов, которым предстоит проводить в жизнь требования новых законов… Предоставляя кримналистические рекомендации в области информационных правоотношений, следует учитывать разнородность состав и образовательный уровень нашего следственно-судебного состава. Многие сотрудники органов следствия и дознания до сих пор не только не используют технические средства и информационные технологии в своей деятельности но и недостаточно осведомлены о них.

Реклама

Отмеченные выше обстоятельства и обусловили выбор темы данной работы.

Целью данной работы является анализ преступлений уголовно-правового характера связанных с информационной безопасностью человека. Информационной безопасностью в компьютерных сетях и программах ЭВМ.

В работе рассматриваются преступления, связанные с противоправным применением компьютерной техники, либо направленные на кражу, изменение или уничтожение информации в компьютерных системах.

Данная работа не претендует на подробное изложение всех характеристик преступлений.

Теоретической основой

данной работы явились труды таких отечественных ученых-правоведов, специалистов в области уголовного права, криминологии, криминалистики, и информатики как: Борзенков Г.Н., Минаев В.А., Наумов А.В., Курушкин В.Д., Полевой Н.С.

§ 2. Информация и информационная безопасность как предмет уголовно-правовой защиты.

“Еще задолго до вступления человечества в эпоху рыночной экономики люди пытались скрывать от друг друга те или иные отношения и действия, руководствуясь самыми разнообразными мотивами — от морально-этических до сугубо материальных, что в конечном итоге получило отражение и в законодательстве большинства стран”.[4]

"Вплоть до середины XX века термин "информация" и в обиходе, и в научной литературе обычно употреблялся в смысле сообщения, осведомления кого-либо о чем-либо или, что близко к этому, в смысле сведений, передаваемых одними людьми другим людям. С развитием технических средств передачи, восприятия и в особенности анализа различного рода сведений, а также с зарождением информатики и кибернетики — наук, внесших весомый вклад в реализацию проблемы обмена сведениями не только между людьми, но и между человеком и машиной (в частности, ЭВМ), — понятие "информация" стало объектом специального и разностороннего исследования".[5]

Отсутствие нормативно закрепленных понятий в сфере отношений, связанных с информацией, приводило к широкому разбросу трактовки самых распространенных терминов и определений.

Для единообразного понимания в ст. 2 Федерального закона Российской Федерации “Об информации, информатизации и защите информации” (принят Государственной Думой Российской Федерации 25 января 1995 года) было определено, что “информация — сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления”.

Следует отметить, что "В современном мире информация уже давно приобрела товарный характер и выступает в качестве особого объекта договорных отношений, связанных с ее сбором, хранением, поиском, переработкой, распространением и использованием в различных сферах человеческой деятельности".[6]

Существует довольно много критериев классификации информации.

В 1991 году была предложена следующая классификация коммерческой информации, которую можно “условно разделить на два укрупненных блока:

— научно-техническая, технологическая информация;

— деловая информация.

Каждый из них имеет свои разновидности.

Научно-техническая, технологическая информация включает:

— сведения о конструкции машин и оборудования (в том числе схемы и чертежи отдельных узлов, изделий), используемых материалах, их составах (химических и т.п.), методах и способах производства, дизайне и другие сведения о вновь разрабатываемых или производимых изделиях, технологиях, о путях и направлениях модернизации известных технологий, процессов и оборудования;

— программное обеспечение для ЭВМ и др.

Деловая информация включает:

— сведения о финансовой стороне деятельности предприятия (финансовая отчетность, состояние расчетов с клиентами, задолженность, кредиты, платежеспособность), о размере прибыли, себестоимости производимой продукции и др.;

— стратегические и тактические планы развития производства, в том числе с применением новых технологий, изобретений, ноу-хау и т.п.;

— планы и объемы реализации произведений продукции (планы маркетинга, данные о характере и объемах торговых операций, уровнях предельных цен, наличии товаров на складах и т.п.);

— анализ конкурентоспособности производимой продукции, эффективности экспорта и импорта, предполагаемое время выхода на рынок;

— планы рекламной деятельности;

— списки торговых и других клиентов, представителей, посредников, конкурентов; сведения о взаимоотношениях с ними, их финансовом положении, проводимых операциях и объемах, условиях действующих контрактов и др.)”.[7]

Действующее законодательство Российской Федерации позволяет дать еще одну градацию информации (по критерию доступа

):

1. открытая

(общедоступная);

2. с ограниченным доступом

:

а) информация, отнесенная к государственной тайне,

б) конфиденциальная информация.

Как видно, существует несколько категорий информации.

Закон Российской Федерации от 21 июля 1993 года “О государственной тайне” в ст. 2 определяет, что “государственная тайна — защищаемые государством сведения в области его военной, внешнеполитической, экономической разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности Российской Федерации”.

В ст. 5 Закона Российской Федерации “О государственной тайне” дан перечень сведений, которые могут быть

отнесены к государственной тайне (сведения в военной области, сведения в области экономики, науки и техники, сведения в области внешней политики и экономики, сведения в области разведывательной, контрразведывательной и оперативно-розыскной деятельности).

В ст. 7 Закона Российской Федерации “О государственной тайне” дается перечень сведений, не подлежащие засекречиванию.

Федеральный закон Российской Федерации “Об информации, информатизации и защите информации” в п. 3 ст. 10 также предусматривает ряд сведений, которые запрещено относить к информации с ограниченным доступом.

Что же касается конфиденциальной информации

, то действующее гражданское законодательство Российской Федерации в п. 1 ст. 139 Гражданского кодекса Российской Федерации определяет:"Информация составляет служебную или коммерческую тайну в случае, когда информация имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к ней нет свободного доступа на законном основании и обладатель информации принимает меры к охране ее конфиденциальности. Сведения, которые не могут составлять служебную или коммерческую тайну, определяются законом и иными правовыми актами".

Е.А. Богатых представила схематически составляющее понятие “информация”:

| ИНФОРМАЦИЯ

|

|

З

нания:

1) Неизвестные

третьим лицам 1) Неизвестные

третьим лицам

2) Недоступные

неопределенному кругу лиц

3) Составляющие имущественную ценность

|

Секреты производства (

know-

how) Секреты производства (

know-

how)

|

Коммерческие секреты (объем продаж, клиенты, стоимость продукции) Коммерческие секреты (объем продаж, клиенты, стоимость продукции)

|

Организационные (структура подразделения, порядок ведения операций и др.) Организационные (структура подразделения, порядок ведения операций и др.)

|

[8]

Профессор Т.К. Серегина дает свое определение коммерческой тайне, а именно:

"Коммерческая тайна — преднамеренно скрываемые по коммерческим соображениям экономические интересы и сведения о различных сторонах и сферах производственно-хозяйственной, управленческой, научно-технической, финансовой деятельности фирмы, охрана которых обусловлена интересами конкуренции и возможными угрозами экономической безопасности фирмы.

Коммерческая тайна возникает тогда, когда она представляет интерес для коммерции". [9]

В законодательстве России понятие "коммерческая тайна" впервые

появилась в тексте Закона РСФСР "О предприятиях и предпринимательской деятельности".

Постановлением Правительства РСФСР от 5 декабря 1991 года № 35 был определен специальный перечень сведений, которые не могут

составлять коммерческую тайну.

Данное постановление было принято в целях обеспечения деятельности государственной налоговой службы, правоохранительных и контролирующих органов, а также предупреждения злоупотреблений в процессе приватизации.

К сведениям, которые не могут составлять коммерческую тайну были отнесены:

учредительные документы;

документы, дающие право заниматься предпринимательской деятельностью;

сведения по установленным формам отчетности о финансово-хозяйственной деятельности и иные сведения, необходимые для проверки правильности исчисления и уплаты налогов и других обязательных платежей в государственную бюджетную систему РСФСР;

документы о платежеспособности;

сведения о численности, составе работающих, их заработной плате и условиях труда, а также о наличии свободных рабочих мест;

документы об уплате налогов и обязательных платежах;

сведения о загрязнении окружающей среды, нарушения антимонопольного законодательства, несоблюдении безопасных условий труда, реализации продукции, причиняющей вред здоровью населения, а также других нарушениях законодательства РСФСР и размерах причиненного при этом ущерба;

сведения об участии должностных лиц предприятия в кооперативах, малых предприятиях, товариществах, акционерных обществах, объединениях и других организациях, занимающихся предпринимательской деятельностью.

Кроме того, государственным и муниципальным предприятиям до и в процессе их приватизации было запрещено относить к коммерческой тайне данные:

о размерах имущества предприятия и его денежных средствах;

о вложении средств в доходные активы (ценные бумаги) других предприятий, в процентные облигации и займы, в уставные фонды совместных предприятий;

о кредитных, торговых и иных обязательствах предприятия, вытекающих из законодательства РСФСР и заключенных им договоров;

о договорах с кооперативным и, иными негосударственными предприятиями, творческими и временными трудовыми коллективами, а также отдельными гражданами.

Особо следует отметить, что секретность в условиях нарождающейся рыночной экономики призвана защищать производителя от недобросовестной конкуренции, к которой можно отнести различные противоправные действия в виде подделки продукции конкурента, подкупа, шантажа и т.п.

Особое место занимает промышленный шпионаж

.

Промышленный шпионаж очень сложная проблема — “явление совершенно неотъемлемое от самого человеческого развития. Одним из древнейших проявлений подобной деятельности действительно можно считать похищение Прометеем огня у древнегреческих богов.

Это, конечно же, шутка. Но из разряда тех, в которых есть доля правды”.[10]

В современных условиях развития Российской Федерации, которые можно охарактеризовать политическими и экономическими преобразованиями общества, появлением разнообразных форм собственности, многие люди открыли предпринимательство для себя как образ жизни, как форму существования.

Естественно, что коммерсант рано или поздно, но неизбежно, приходит к выводу о необходимости обеспечения защиты своих прав и интересов.

Как известно, в современных условиях информация играет решающую роль как в процессе экономического развития, так и в ходе конкурентной борьбы на внутреннем (национальном) и внешнем (международном) рынке.

Влияние передовых научных достижений охватывает весь мир, и игнорировать эту реальность было бы непростительно. Своеобразной ареной борьбы стало соперничество за превосходство на рынке, на важнейших направлениях научно-технического прогресса ("наука — двигатель торговли!"

).

Неоднократно обращал внимание факт того, что ранее (при существовании Союза ССР) не существовало частного

промышленного шпионажа: “Правительство США не предприняло никаких шагов, чтобы помочь частному сектору в деле борьбы с промышленным шпионажем. (В Советском Союзе и его сателлитах промышленный шпионаж и контрразведку осуществляет государство в целях повышения мощи страны). Конечно, промышленность в этих странах принадлежит государству, так что эти виды деятельности служат экономическим придатком политической и военной разведок”.[11]

На такое состояние обращал внимание также Александр Остапенко — “После прихода к власти коммунистов в 1917 году промышленный шпионаж надолго принял совершенно другие формы и находился под строгим контролем государственных структур”.[12]

Так значит верен общий вывод Анатолия Крутогорова о том, что “Провести демаркационную линию между военным, политическим и промышленным шпионажем очень тяжело да и практически невозможно.” [13]

В сложившихся условиях становится реальностью и промышленный шпионаж как сфера тайной деятельности по добыванию, сбору, анализу, хранению и использованию конфиденциальной информации, охватывающей все сферы рыночной экономики.

"Размеры промышленного шпионажа выросли до небывалого уровня. Многие администраторы компаний считают не только этичным, но необходимым кражу секретов, чтобы преуспеть в бизнесе. Большинство руководителей корпораций считает, что им нужны более систематические методы сбора, обработки, анализа и записи информации о конкурентах".[14]

Промышленный шпионаж применяет преимущественно противозаконные способы в своей деятельности.

Как отмечает А.А. Шиверский: “Промышленный шпионаж использует тайные силы, средства и методы, в том числе применяемые специалистами для добывания секретной информации военно-политического, дипломатического и иного характера: засылка к конкурентам (или вербовка) агентов, похищение документов, чертежей, образцов новых изделий, использование оптических средств наблюдения и съемок, систем подслушивания, прослушивания телефонных переговоров, несанкционированное подключение к вычислительным сетям и системам связи, шантаж, подкуп и даже ликвидация конкурентов или их предприятий и др. В этом ряду стоит и скупка краденных промышленных секретов у профессиональных промышленных шпионов. В таком деле в тайне держится все — от замыслов до полученных результатов”.[15]

Как видно, довольно остро встает вопрос о защите

информации.

П. 2 ст. 139 Гражданского кодекса Российской Федерации определено, что “информация, составляющая служебную или коммерческую тайну, защищается способами, предусмотренными настоящим Кодексом и другими законами”.

В ст. 20 Федерального закона Российской Федерации “Об информации, информатизации и защите информации” определяются цели

защиты, среди которых:

предотвращение утечки, хищения, искажения, подделки информации;

предотвращение угроз безопасности личности, общества, государства;

предотвращение несанкционированных действий по уничтожению, модификации, искажению, копирования, блокированию информации;

предотвращение других форм незаконного вмешательства в информационные ресурсы и информационные системы, обеспечение правового режима документированной информации как объекта собственности;

сохранение государственной тайны, конфиденциальности документированной информации в соответствии с законодательством.

Под защитой имеется в виду любое законное активное или пассивное действие, направленное на достижение определенного состояния (уровня) безопасности объекта.

Анализируя зарубежный и отечественный опыт по созданию юридического механизма защиты коммерческой тайны, профессор Т.К. Серегина предлагает выделить следующие основные блоки, из которых он состоит:

— нормы права, направленные на защиту интересов ее владельцев;

— нормы, устанавливаемые руководством предприятия, фирмы и т.п. (приказы, распоряжения, инструкции);

— специальные структурные подразделения, обеспечивающие соблюдение этих норм (подразделения режима, службы безопасности и т.п.)”.[16]

В п. 1 ст. 21 Федерального закона Российской Федерации “Об информации, информатизации и защите информации” указывается, что режим защиты информации устанавливается в отношении конфиденциальной документированной информации — собственником информационных ресурсов.”

Следует отметить, что действующее законодательство Российской Федерации предоставляет право собственнику документов, массива документов, информационных систем или уполномоченные им лица в соответствии с Федеральным законом Российской Федерации “Об информации, информатизации и защите информации” устанавливать порядок предоставления пользователю информации с указанием места, времени, ответственных должностных лиц, а также необходимых процедур и обеспечивать условия доступа пользователей к информации.

Прав Д.В. Павлов, отмечавший, что “поставленная жизнью проблема охраны коммерческой тайны — это лишь часть общей проблемы защиты интеллектуальной собственности... ”.[17]

Проблема информационной безопасности стала предметом пристального общественного внимания. Предпринимаются попытки уст

ановить объем и пределы социального контроля над информационной сферой жизни человека, общест

ва и государства, ввести правовое регулирование оборота информации.

Информация должна рассматриваться как основополагающее средство обеспечения жизнедеятельности человека, находящееся в одном ряду с такими видами безопасности как юридическая, потребительская, медицинская и т.д. Термин «информационная безопасность» имеет право на существование, но при понимании того, что имеется в виду безопасность информационная обеспечения жизненно важных интересов человека.[18]

Что же такое «информационная безопасность».

«Информационная безопасность - это безопасность человека практически во всех сферах жизнедеятельности…

Под информационной безопасностью следует понимать состояние защищенности информации, обеспечивающей жизненно важные интересы человека (витальные, физические, психологические, генетические, репродуктивные, интеллектуальные и духовные)».[19]

Но информационная безопасность не может быть сведена только к защите информации но включает также защиту от определенной информации и доступ к необходимой информации.

В справочнике «Компьютерные преступления и информационная безопасность» информационная безопасность определена как: «Состояние защищенности информационной среды общества, обеспечивающее её формирование и развитие в интересах граждан, организаций и государства».[20]

Констит

уция РФ установила право каждого гражданина «свободно искать, получать, передавать, производить информацию любым законным способом» (ст. 29, п.

4), гарантирована «свобода массовой информации», запрещена цензура (ст. 29, п. 5). Перечень сведений, составляющих государственную тайну, определяется федеральным законом. Идея информационной безопасности человека заложена и в таких конституционных нормах, как право на «личную и семейную тайну», «тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений» (ст. 23), запрет сбора, хранения, использования и распространения информации о частной жизни лица без его согласия, обязанность органов государственной власти, органов местного самоуправления, их должностных лиц «обеспечить каждому возможность ознакомления с документами и материалами, непосредственно затрагивающими его права и свободы, если иное не предусмотрено законом» (ст. 24).

Основные конституционные запреты на установленный порядок оборота информации защищены уголовным законодательством в виде системы уголовно-правовых норм, предусматривающих ответственность за посягательство на информационную безопасность (например, за компьютерные преступления - ст. 272-274, разглашение государственной тайны - ст. 283 и иные).

Общие правоустановления

и отдельные специальные вопросы информационной безопасности изложены в ряде федеральных законов: «О безопасности», «О государственной тайне», «О средствах массовой информации», «Об информации информатизации и защите информации» (принят Государственной Думой Российской Федерации 25 января 1995 года)

, «Об участ

ии в международном информационном обмене» и других.

Тем не менее, принятых правовых решений оказалось недостаточно для регулирования всей сферы информационных отношений, которая чрезвычайно объемна и разнообразна. Объем циркулирующей информации находится в прямой зависимости от развития общественной жизни: экономики, политики, права, управления, науки, техники, культуры, демографии и т.д.

Проблема информационной безопасности является частью комплекса вопросов обеспечения информационной безопасности.

В ч. 4, ст. 29 Конституции РФ принятой 12 декабря 1993 года сказано: - Каждый имеет право искать, получать, передавать, производить и распространять

информацию любым законным способом

. Перечень сведений составляющих государственную тайну, определяется федеральным законом.[21]

Однако и в Конституции РФ и в УК РФ предусмотрены уголовно наказуемые деяния, связанные с посягательством на информацию.

Например: преступления против личности, коммерческая тайна, государственная тайна, профессиональная тайна, заведомо ложная реклама и т.д. (см. § 4)

Итак, преступления связанные с информацией это не только компьютерные преступления, которые в данной теме занимают своеобразное место.

§ 3. Общая характеристика преступлений в сфере компьютерной информации.

Сегодня нормы, регламентирующие правовые аспекты деятельности электронно-вычислительной техники, предусматриваются в различных отраслях права.

Происходящая компьютеризация на просторах бывшего Союза ССР, в том числе и в России достигла такого уровня, когда общественные отношения в этой сфере объективно требуют надлежащего уголовно-правового регулирования, так как наряду с позитивными она порождает и негативные явления, связанные со злоупотреблениями возможностями и средствами электронно-вычислительной техники.

По свидетельству экспертов из правоохранительных органов, самым лакомым сектором российской экономики для преступников является кредитно-банковская сфера. Анализ совершенных здесь за последнее время преступных деяний с использованием компьютерных технологий, а также неоднократные опросы представителей банковских учреждений позволяют выделить следующие наиболее типичные способы совершения компьютерных преступлений против банков и других финансовых учреждений.

Во-первых

, все более распространенными становятся компьютерные преступления, совершаемые путем несанкционированного доступа к банковским базам данных посредством телекоммуникационных сетей. В истекшем году правоохранительными органами были выявлены 15 подобных преступлений, в ходе расследования которых установлены факты незаконного перевода 6,3 млрд. рублей.

Во-вторых

, за последнее время не отмечено практически ни одного компьютерного преступления, которое было бы совершено одиночкой. Более того, известны случаи, когда организованными преступными группировками нанимались бригады из десятков хакеров, которым предоставлялось отдельное охраняемое помещение, оборудованное по последнему слову вычислительной техники, с тем, чтобы они осуществляли хищение крупных денежных средств путем нелегального проникновения в компьютерные сети крупных коммерческих банков.

В-третьих

, большинство компьютерных преступлений в банковской сфере совершается при непосредственном участии самих служащих коммерческих банков. Результаты исследований, проведенных с привлечением банковского персонала, показывают, что доля таких преступлений приближается к отметке 70%. Например, в 1998 г. работники правоохранительных органов предотвратили хищение на сумму в 2 млрд. рублей из филиала одного крупного коммерческого банка. Преступники оформили проводку фиктивного платежа с помощью удаленного доступа к банковскому компьютеру через модем, введя пароль и идентификационные данные, которые им передали сообщники из состава персонала этого филиала. Далее похищенные деньги были переведены в соседний банк, где преступники попытались снять их со счета, оформив поддельное платежное поручение.

В-четвертых

, все большее число компьютерных преступлений совершается в России с использованием возможностей, которые предоставляет своим пользователям глобальная компьютерная сеть Internet.

Таким образом, проблемы ответственности за преступления в сфере компьютерной информации порождены научно-техническим прогрессом, который и создал основу для возникновения отношений в области использования электронно-вычислительной техники.

Преступления в сфере компьютерной информации (“компьютерные преступления”) известны сравнительно недавно. Отечественная практика расследования такого рода преступлений пока невелика, поскольку, как уже указывалось выше, только в последние годы в результате развития программно-технических средств и повышения “компьютерной грамотности”, обеспечивающих возможность взаимодействия с машинными ресурсами широкого круга пользователей, информационные системы внедрены в бухгалтерский учет, планирование и пр.

“Распространенность компьютерных преступлений, конечно же, связана с компьютеризацией всего общества, и здесь страны Западабезусловно лидируют. За рубежом компьютерная преступность имеет широкое распространение.”[22]

Компьютерные преступления впервые попали в сферу социального контроля в начале 70-х годов, когда в США было выявлено значительное количество подобных деяний, совершенных в 50—70-е годы. Этот факт привлек к сфере компьютерной информации пристальное внимание органов уголовной юстиции и ученых-криминологов. Начались интенсивные исследования этого феномена на национальном и международном уровнях, стали формулироваться специализированные нормы о компьютерных преступлениях в уголовных законодательствах.

В Уголовном Кодексе различаются криминологические группы компьютерных преступлений:

- экономические компьютерные преступления,

- компьютерные преступления против личных прав и неприкосновенности частной сферы,

- компьютерные преступления против общественных и государственных интересов.

Наиболее опасные и распространенные — экономические компьютерные преступления — включают компьютерное мошенничество (неправомерное обогащение за чужой счет путем злоупотребления с автоматизированными информационными системами), компьютерный экономический шпионаж и кражу программ, компьютерный саботаж, кражу услуг и «компьютерного времени», самовольное проникновение в автоматизированную информационную систему, традиционные экономические преступления, совершаемые с помощью компьютеров.

Экономические компьютерные преступления совершаются чаще всего по корыстным мотивам служащими организации, в которой используется компьютер, но могут совершаться и другими лицами, например, в случае злоупотребления с открытыми компьютерными системами (банковский автомат и др.) или неправомерного доступа к системе.

Компьютерные мошенничества (злоупотребления с банковскими счетами на компьютерных носителях, получение незаконных выплат в виде зарплаты, социальных пособий, гонораров и т.п.) кража программ ("компьютерное пиратство"), неправомерное получение услуг от компьютерной системы (кража компьютерного времени) широко распространены в современных европейских обществах и составляют значительную часть компьютерной преступности".

Компьютерные преступления против личных прав и неприкосновенности частной сферы чаще всего заключаются во введении в компьютерную систему неправильных и некорректных данных о лице, незаконном собирании правильных данных (незаконными способами либо с целью, например, неправомерного контроля профсоюзных активистов), иных незаконных злоупотреблениях информации на компьютерных носителях и неправомерном разглашении информации (например, банковской или врачебной тайны), торговля банками информации о своих клиентах, полученной путем изучения расходов, сделанных при помощи кредитной карточки).

Компьютерные преступления против интересов государства и общества включают преступления против государственной и общественной безопасности, нарушение правил передачи информации за границу, дезорганизацию работы оборонных систем, злоупотребления с автоматизированными системами подсчета голосов на выборах и при принятии парламентских решений и др.

Первоначально, столкнувшись с компьютерной преступностью, органы уголовной юстиции начали борьбу с ней при помощи традиционных правовых норм о краже, присвоении, мошенничестве, злоупотреблении доверием и др. Однако такой подход оказался не вполне удачным, поскольку многие компьютерные преступления не охватываются составами традиционных преступлений. Так, например, простейший вид компьютерного мошенничества - перемещение денег с одного счета на другой путем "обмана компьютера" - не охватывается ни составом кражи (ввиду отсутствия предмета кражи - материального имущества, т. н. "деньги" существуют тут не в виде вещей, но в виде информации на компьютерном носителе), ни составом мошенничества, поскольку обмануть компьютер в действительности можно лишь в том смысле, в каком можно обмануть и замок у сейфа. Не будет и признаков уничтожения или повреждения имущества в случае, например, уничтожения информационного элемента компьютерной системы без повреждения ее элемента материального (ЭВМ), хотя подобные действия могут причинить очень значительный имущественный ущерб. Несоответствие криминологической реальности и уголовно-правовых норм потребовали развития последних.

Развитие это происходит в двух направлениях:

1) более широкое толкование традиционных норм;

2) разработка специализированных норм о компьютерных преступлениях.

Первое направление имеет свои естественные границы - предельная допустимость размывания признаков традиционных составов. Большинство европейских стран встало на второй путь - путь разработки специализированных норм о компьютерных преступлениях.

Первым опытом отечественного уголовного законодательства о компьютерных преступлениях является гл. 28 нового УК. РФ "Преступления в сфере компьютерной информации", где предусмотрена ответственность:

1)за неправомерный доступ к компьютерной информации (ст. 272 УК РФ);

2) за создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 УК РФ) и

3) за нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 УК РФ).

В настоящей работе нормы эти толкуются в соответствии с буквой закона, однако следует помнить, что буквальное толкование не является единственным видом толкования уголовного закона.

Объект

компьютерных преступлений достаточно сложен. В обществе существуют определенные ценностные отношения по поводу использования автоматизированных систем обработки данных. Содержанием этих отношений являются права и интересы лиц, общества и государства относительно компьютерных систем, которые понимаются в качестве подлежащего правовой охране блага. Компьютерные преступления посягают на эти права и интересы, которые и являются видовым (групповым) объектом преступлений в сфере компьютерной информации.

Таким образом, видовым (групповым) объектом

преступлений в сфере компьютерной информации являются права и интересы физических и юридических лиц, общества и государства по поводу использования автоматизированных систем обработки данных.

Непосредственными объектами

отдельных преступлений в сфере компьютерной информации являются конкретные права и интересы по поводу использования таких систем (право владельца системы на неприкосновенность информации, содержащейся в системе, интерес относительно правильной эксплуатации системы).

Компьютерные преступления, посягая на основной объект, всегда посягают и на дополнительный объект

, поскольку поражают блага более конкретного свойства: личные права и неприкосновенность частной сферы, имущественные права и интересы, общественную и государственную безопасность и конституционный строй. Эти подлежащие правовой охране интересы личности, общества и государства являются дополнительным объектом компьютерных преступлений. Отсутствие посягательства на эти общественные отношения (либо незначительность такого посягательства) исключает уголовную ответственность в силу ч. 2 ст. 14 УК РФ. Так, например, кратковременное использование без разрешения чужого игрового компьютера является неправомерным доступом к компьютерной информации и, несомненно, в полной мере поражает основной объект преступления, но не поражает дополнительного объекта, т.е. не содержит необходимого признака состава преступления. Дополнительный объект, как правило, более ценный, чем объект основной. Это отражено и в названии гл. 28 УК РФ, которое говорит не о посягательстве на объект, а о посягательствах в определенной "сфере". Предметом компьютерных преступлений является автоматизированная система обработки данных, которая включает как телесный элемент (ЭВМ и сетевое оборудование), так и элемент не телесный (программы и иная информация).

Объективная сторона

компьютерных преступлений характеризуется как действием, так и бездействием. Действие (бездействие) сопряжено с нарушением прав и интересов по поводу пользования компьютерными системами и сетями и, кроме того, совершается во вред иным, более конкретным частным, общественным или государственным благам (личным правам и неприкосновенности частной сферы, имущественным правам и интересам, общественной и государственной безопасности и конституционному строю).

Компьютерные преступления имеют материальные составы. Действие (бездействие) должно причинить значительный вред правам и интересам личности, общества или государства (исключением является преступление с формальным составом, предусмотренное ч. 1 ст. 273 УК РФ: создание, использование и распространение вредоносных программ для ЭВМ). Преступные последствия конкретизируются в законе применительно к конкретным видам компьютерных преступлений. Между деянием и последствием должна быть установлена причинная связь.

Субъективная сторона

компьютерных преступлений в соответствии с буквой закона характеризуется умышленной

виной. В ч. 2 ст. 24 УК РФ указано, что деяние, совершенное по неосторожности, признается преступлением только в том случае, когда это специально предусмотрено соответствующей статьей Особенной части УК. Неосторожная форма вины названа в Особенной части лишь применительно к квалифицированным видам компьютерных преступлений, предусмотренным в ч. 2 ст. 273 УК РФ и ч. 2 ст. 274 УК РФ. Эти преступления имеют две формы вины и согласно ст. 27 УК РФ в целом тоже являются умышленными.

Субъект

компьютерного преступления общий

- лицо, достигшее 16 лет. В ст. 274 УК РФ и в ч. 2 ст. 272 УК РФ формулируются признаки специального

субъекта: лицо, имеющее доступ к ЭВМ, системе ЭВМ или их сети.

Преступление в сфере компьютерной информации

(компьютерное преступление) - это предусмотренное уголовным законом виновное нарушение чужих прав и интересов в отношении автоматизированных систем обработки данных, совершенное во вред подлежащим правовой охране правам и интересам физических и юридических лиц, общества и государства (личным правам и неприкосновенности частной сферы, имущественным правам и интересам, общественной и государственной безопасности и конституционному строю).

Далее рассмотрим один из признаков данного состава преступления.

§ 4. Неправомерный доступ к компьютерной информации

Неправомерный доступ к компьютерной информации представляет собой одно из самых малоизученных и в то же время достаточно опасных преступлений последнего времени, приобретающее все более угрожающие масштабы. Его последствия таят реальную угрозу причинения вреда отношениям безопасности личности, общества и государства в самых различных сферах — от нарушения конституционных прав и свобод человека и гражданина до преступлений, посягающих на мир и международную безопасность.

Наметились серьезные тенденции к использованию компьютерной техники организованными преступными группами. Опасность подобных проявлений еще более возрастает, когда участники организованных преступных групп получают доступ к автоматизированным банкам данных (АБД), обслуживающим системы национальной обороны, космонавтики, атомной энергетики и транспортного управления.

К новым явлениям, порожденным возможностью практически безнаказанного совершения противоправных деяний, относятся хищения чужого имущества с использованием электронно-вычислительной техники и средств электронного платежа. Они представляют серьезную потенциальную угрозу правам и законным интересам личности, общества и государства, хота на современном этапе развития общественных отношений и не оказывают заметного влияния на состояние преступности в сфере экономики.

Широкие возможности новейших информационных технологий могут, безусловно, свидетельствовать об их использовании в качестве достаточно эффективного и в то же время весьма доступного средства для совершения иных умышленных преступлений, предметом посягательства которых является информация, содержащаяся на машинном носителе, в ЭВМ,

системе ЭВМ или их сети. К числу таких преступлений уже сегодня можно смело отнести нарушение неприкосновенности частной жизни (ст. 137 УК РФ), нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений (ст. 138 УК РФ), нарушение авторских и смежных прав (ст. 146 УК РФ), разглашение тайны усыновления (удочерения) (ст. 155 УК РФ), незаконные получение и разглашение сведений, составляющих коммерческую или банковскую тайну (ст. 183 УК РФ), незаконный экспорт технологий, научно-технической информации и услуг, используемых при создании оружия массового поражения, вооружения и военной техники (ст. 189 УК РФ), создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 УК РФ), государственную измену (ст. 275 УК РФ), шпионаж (ст. 276 УК РФ), разглашение государственной тайны (ст. 283 УК РФ) и др.

Неправомерный доступ к компьютерной информации — преступление транснационального характера. Об этом, в частности, свидетельствует тревожная тенденция к распространению последствий указанного деяния на межгосударственный уровень. Стремительно перешагнув границы отдельных государств, неправомерный доступ к компьютерной информации затрагивает интересы всего международного сообщества, причиняет вред и государствам, и народам, и конкретным людям. Исходя из сказанного, становится очевидным, что неправомерный доступ к компьютерной информации как новая разновидность антиобщественного поведения представляет собой угрозу безопасности, нормальному функционированию российского общества и государства.

Разумеется, в борьбе с неправомерным доступом к компьютерной информации нельзя игнорировать организационные, технические и программные меры. Между тем эффективное решение задачи по обеспечению законных прав и интересов личности, общества и государства в области информационной безопасности невозможно без адекватных мер уголовно-правового характера. Разработчики нового Уголовного кодекса Российской Федерации, вступившего в действие с 1 января 1997 г., восполнили существенный пробел в защите одного из важнейших продуктов человеческой деятельности, впервые выделив в рамках IX раздела самостоятельную главу, именуемую “Преступления в сфере компьютерной информации”.

Главу открывает ст. 272 УК РФ, предусматривающая ответственность за неправомерный доступ к охраняемой законом компьютерной информации, т. е. информации на машинном носителе в ЭВМ, системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы

ЭВМ, системы ЭВМ или их сети.

Появление данной статьи уголовного закона и ее расположение в главе о компьютерных преступлениях на первом месте было вызвано катастрофическим положением, сложившимся на отечественном рынке компьютерной информации, связанным со свободным доступом пользователей персональных компьютеров к информационным ресурсам и бесконтрольным копированием последних. По данным, полученным Ю. Ляпуновым и В. Максимовым, около 98% копий программных продуктов производится в Российской Федерации именно таким путем.[23]

Неправомерный доступ к компьютерной информации является наиболее распространенным видом общественно опасных деяний, рассматриваемым в гл. 28 Особенной части УК. По данным ГИЦ МВД Российской Федерации, в 1997 г. их удельный вес в общем числе зарегистрированных преступлений в сфере компьютерной информации составил 64%.

В условиях криминальной напряженности возрастает значение уголовно-правовых средств борьбы с неправомерным доступом к компьютерной информации, что в большей степени зависит от структурного построения состава преступления, четкого формулирования его признаков. Несмотря на это, признаем, что разработанность нормативно-правовой базы, регламентирующей уголовную ответственность за неправомерный доступ к компьютерной информации является явно недостаточной и не позволяет в должной мере противостоять криминалитету, быстро адаптирующемуся к новым технологиям.

Более того, применение норм, содержащихся в ст. 272 УК РФ, будет неизбежно сопровождаться определенными трудностями.

Во-первых

, это обусловлено, как уже отмечалось выше, отсутствием теоретической базы, судебной и следственной практики и соответствующих официальных разъяснений со стороны Верховного Суда и Генеральной прокуратуры Российской Федерации, призванных облегчить толкование и применение статьи закона сотрудниками органов следствия, дознания, судьями и прокурорами.

Во-вторых,

многие признаки анализируемого нами состава преступления носят явно технический характер. Следовательно, их уяснение предполагает специальные знания не только в области уголовного права, но и в области компьютерной техники. Однако теоретическая и практическая подготовка следователей, дознавателей и оперативных работников в этой сфере пока остается достаточно низкой. Слабой до сегодняшних дней является обеспеченность оперативной и следственной работы экспертными исследованиями соответствующего профиля.

Все это может повлечь неоднозначное применение норм уголовного закона, устанавливающих юридическую ответственность за неправомерный доступ к компьютерной информации на практике и, следовательно, нарушить основополагающие принципы российского уголовного права — справедливости и законности.

Известно, что процесс юридической квалификации любого преступления состоит в установлении тождества наиболее существенных, типичных фактических обстоятельств конкретного общественно опасного и противоправного деяния признакам состава преступления определенного вида.[24]

По традиционно сложившейся практике квалификация преступления начинается с анализа объекта и предмета преступного посягательства. Затем следователь, дознаватель, прокурор и судья выявляют признаки объективной стороны исследуемого преступления, его субъекта и, наконец, субъективной стороны.

Придерживаясь данной схемы квалификации преступлений, рассмотрим признаки неправомерного доступа к компьютерной информации по отдельным элементам его состава.

Родовым объектом

неправомерного доступа к охраняемой законом компьютерной информации является совокупность общественных отношений, составляющих содержание общественной безопасности и общественного порядка. Именно поэтому рассматриваемый вид преступления помещен в раздел к Особенной части УК, именуемый “Преступления против общественной безопасности и общественного порядка”.

Одним из классификационных критериев объединения компьютерных преступлений в единую главу является видовой объект посягательства, который составляет совокупность общественных отношений в части правомерного и безопасного использования компьютерной информации и информационных ресурсов.

Непосредственным объектом

анализируемого преступления, как это вытекает из текста закона, являются общественные отношения по обеспечению безопасности компьютерной информации и нормальной работы ЭВМ, системы ЭВМ или их сети.

Дополнительный объект

неправомерного доступа к компьютерной информации факультативен. Его наличие зависит от вида вреда, причиненного правам и законным интересам потерпевшего. Дополнительным объектом может, например, выступать право собственности, авторское право, право на неприкосновенность частной жизни, личную и семейную тайну, общественные отношения по охране окружающей среды, внешняя безопасность Российской Федерации и др. Наличие дополнительного объекта, безусловно, повышает степень общественной опасности неправомерного доступа к компьютерной информации, что подлежит обязательному учету при назначении виновному справедливого наказания.

Объект преступного посягательства

— необходимый элемент любого общественно опасного и противоправного деяния. В теории выработано строгое правило о том, что нет и не может быть безобъектных преступлений. Если в процессе расследования уголовного дела по факту неправомерного доступа к компьютерной информации будет установлено, что действия лица не причинили и даже не создали реальной угрозы причинения вреда в виде уничтожения, блокирования, модификации или копирования информации, нарушения работы ЭВМ, системы ЭВМ или их сети, то состав преступления, предусмотренный ст. 272 УК РФ, отсутствует. В этом случае отсутствует сам факт преступного посягательства на общественные отношения по обеспечению безопасности компьютерной информации и нормальной работы ЭВМ, системы ЭВМ или их сети. В соответствии с п. 2 ч. 1 ст. 5 УПК РСФСР указанное обстоятельство рассматривается как исключающее производство по уголовному делу. Таким образом, расследуемое правоохранительными органами дело подлежит немедленному прекращению.

Значительно большую сложность представляет уяснение предмета неправомерного доступа к компьютерной информации. А между тем предмет анализируемого посягательства выступает в качестве своеобразного отличительного критерия, объединяющего преступления данного вида в единую главу УК РФ. Более того, нельзя не признать, что специфические особенности, характеризующие содержание этого предмета, являются определяющими, ключевыми моментами как при отграничении рассматриваемого преступления от общественно опасных и противоправных деяний, расположенных в других главах УК РФ, так и при отграничении от такого компьютерного преступления, каким является создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 УК РФ), о чем, естественно, будет сказано ниже.

В диспозициях уголовно-правовых норм нередко содержится прямое указание на предмет преступного посягательства и его особенности. В ст. 272 УК РФ сказано об ответственности за неправомерный доступ к компьютерной информации. Поэтому есть все основания остановиться на особенностях предмета данного преступления, которые, на наш взгляд, характеризуются следующими обязательными показателями:

во-первых

, компьютерная информация как предмет преступления, предусмотренный ст. 272 УК РФ, всегда является интеллектуальной собственностью;

во-вторых

, указанная информация — есть предмет, не обладающий натуральными физическими параметрами (вещными свойствами);

в-третьих

, компьютерная информация, воздействие на которую осуществляет преступник, охраняется законом;

в-четвертых

, эта информация содержится на машинном носителе, в ЭВМ,

системе ЭВМ или их сети.

Итак, для признания лица виновным в совершении преступления, предусмотренного ст. 272 УК РФ, необходимо установить, являлась ли компьютерная информация интеллектуальной собственностью государства, юридическоголица, группы физических лиц или отдельного физического лица. Это положение корреспондирует с Государственным Стандартом Российской Федерации (ГОСТ Р 50922—96), согласно которому под защищаемой информацией (в том числе и компьютерной.)

необходимо понимать информацию, являющуюся предметом собственности и подлежащую защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации (государством, юридическим лицом, группой физических лиц или отдельным физическим лицом).

Компьютерная информация относится к объектам гражданских прав (ст. 128 ГК РФ). Стало быть, при определенных обстоятельствах этот объект вполне может выступать и в качестве предмета преступного посягательства. Таким образом, предметом неправомерного доступа к компьютерной информации следует признавать лишь объекты интеллектуальной собственности,

обладающие определенной ценностью и способностью удовлетворять человеческие потребности.

Воздействие на компьютерную информацию, не являющуюся предметом интеллектуальной собственности государства, юридического лица, группы физических лиц или отдельного физического лица, не образует признаков состава преступления, предусмотренного ст. 272 УК РФ, и, следовательно, не имеет основания уголовной ответственности за подобное поведение.

В современной юридической литературе было высказано мнение о том, что предметом любого компьютерного преступления следует признать компьютер как информационную систему, носитель информации.[25]

На наш взгляд, указанная позиция весьма спорна. Ее принятие ведет не только к существенному расширению пределов уголовной ответственности за неправомерный доступ к компьютерной информации, но и к значительным затруднениям при отграничении анализируемого преступления от преступлений против собственности.

Действительно, бесспорен тот факт, что в диспозиции ст. 272 УК РФ в качестве предмета посягательства указывается не на электронно-вычислительную технику, а на компьютерную информацию, определение которой свидетельствует о ее нематериальном

характере. Именно компьютерная информация выступает в качестве нематериальных ценностей, на которые непосредственно воздействует виновный, посягая на общественные отношения по обеспечению безопасности компьютерной информации, а также нормальной работы ЭВМ, системы ЭВМ или их сети.

Общественно опасные и противоправные посягательства, предметом которых является электронно-вычислительная техника как аппаратная структура, объединяются в совершенно иную группу преступлений, нарушающих охраняемые уголовным законом отношения собственности. Это объясняется тем, что электронно-вычислительная техника — есть материальный предмет внешнего мира, созданный общественно необходимым трудом, имеющий материальную ценность и определенную стоимость, представляющий собой движимую вещь, являющуюся чужой для виновного и, следовательно, соответствует всем необходимым признакам, характеризующим предмет преступления против собственности (гл. 21 Особенной части УК РФ).

Например, если виновный умышленно сжигает микропроцессор или выводит из рабочего состояния монитор (дисплей), то его действия, в зависимости от конкретных обстоятельств дела, подлежат квалификации по соответствующей части ст. 167 УК РФ.

По соответствующей части ст. 158 УК РФ необходимо квалифицировать действия лица, совершившего кражу ЭВМ.

Однако на практике могут возникнуть ситуации, когда преступное воздействие на электронно-вычислительную технику будет осуществляться путем непосредственного влияния на нее информационных команд. Это возможно, если виновному, скажем, удастся ввести движущиеся части машины (диски, принтер) в резонансную частоту, увеличить яркость дисплея или его части для прожигания люминофора, зациклить работу компьютера таким образом, чтобы при использовании минимального количества его участков произошел их разогрев и вывод из строя. Однако в этих случаях преступному посягательству подвергаются сразу два объекта уголовно-правовой охраны. Именно поэтому квалификация содеянного будет проводиться по совокупности преступлений, предусматривающих ответственность за преступления против собственности и преступления в сфере компьютерной информации.[26]

По совокупности преступлений (ст. 272 и соответствующей статье, расположенной в гл. 21 Особенной части УК РФ) следует квалифицировать и действия лица, похитившего ЭВМ и осуществившего неправомерный доступ к содержащейся в ней компьютерной информации в удобных для него условиях. ЭВМ в этом случае рассматривается в качестве предмета преступления против собственности, а компьютерная информация, воздействие на которую осуществляется чуть позже — предметом преступления, предусмотренного ст. 272 УК РФ.

По ст. 158 и ст. 272 УК РФ необходимо, например, квалифицировать действия Николаева, который, похитив в ТОО “Садко” компьютер, неправомерно проник в него и умышленно стер бухгалтерскую программу, причинив тем самым ущерб ТОО на сумму 200 тыс. руб.

Следующей специфической особенностью предмета анализируемого преступления является то обстоятельство, что компьютерная информация, воздействие на которую осуществляет виновный, охраняется законом.

Используемый в диспозиции ст. 272 УК РФ термин “охраняемая законом” свидетельствует, что действующее уголовное законодательство Российской Федерации берет под свою охрану совокупность общественных отношений по правомерному и безопасному использованию не любой компьютерной информации, а только той, которая находится под защитой закона (Конституции Российской Федерации, Федерального конституционного закона Российской Федерации, Федерального закона Российской Федерации, Конституции (Устава) субъекта Российской Федерации, Закона субъекта Российской Федерации). Таким образом, следует признать, что охраняемая законом компьютерная информация — это информация ограниченного доступа, которая имеет не только специальный правовой статус, установленный соответствующими законами Российской Федерации или законами субъектов Российской Федерации, но и по своему характеру предназначена для ограниченного круга лиц (пользователей), имеющих право на ознакомление и работу с ней.

Охраняемая законом компьютерная информация может касаться различных аспектов жизнедеятельности личности, общества и государства. В связи с тем, что далеко не все органы следствия и дознания, прокуратуры и суда имеют в своем распоряжении соответствующую нормативно-правовую литературу, представляется целесообразным раскрыть содержание этого вопроса более подробно.

Ст. 21 Федерального закона “Об информации, информатизации и защите информации” определяет, что “защите подлежит любая документированная информация [Документированная информация (документ) — зафиксированная на материальном носителе информация с реквизитами, позволяющими ее идентифицировать (ст. 2 Федерального закона “Об информации, информатизации и защите информации”][27]

, неправомерное обращение, с которой может нанести ущерб ее собственнику, владельцу, пользователю и иному лицу”. При этом “режим защиты информации" устанавливается:

- в отношении сведений, отнесенных к государственной тайне — уполномоченными органами на основании Закона Российской Федерации “О государственной тайне”;

- в отношении конфиденциальной документированной информации — собственником информационных ресурсов или уполномоченным лицом на основании настоящего Федерального закона;

- в отношении персональных данных [Небезынтересно отметить, что группа депутатов Государственной Думы Федерального Собрания Российской Федерации подготовила проект Закона РФ “Об информации, содержащей сведения персонального характера”, который планируется вынести на обсуждение депутатов нижней палаты в ближайшее время.] — Федеральным законом”.

К охраняемой законом компьютерной информации, собственником которой является государство, относится любая информация, содержащая сведения о государственной тайне.

Так, в ст. 2 Закона Российской Федерации “О государственной тайне” указывается, что “государственная тайна — защищаемые государством сведения в области его военной,внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности Российской Федерации”[28]

.

К государственной тайне могут быть отнесены следующие сведения, неправомерный доступ к которым, при достаточных к тому основаниях, образует признаки преступления, предусмотренного ст. 272 УК РФ:

1) сведения в военной области о:

содержании стратегических и оперативных планов, документов боевого управления по подготовке и проведению операций, стратегическому, оперативному и мобилизационному развертыванию войск, об их боеспособности и мобилизационной готовности, о создании и использовании мобилизационных ресурсов;

направлениях развития вооружения и военной техники, содержании и результатах выполнения целевых программ, научно-исследовательских и опытно-конструкторских работ по созданию и модернизации образцов вооружения и военной техники;

количестве, устройстве и технологии производства ядерного и специального оружия, технических средствах и методах его защиты от несанкционированного применения;

тактико-технических характеристиках и возможностях боевого применения образцов вооружения и военной техники, свойствах, рецептах или технологиях производства новых видов ракетного топлива или взрывчатых веществ военного назначения;

дислокации, назначении, степени готовности и защищенности режимных и особо важных объектов, об их проектировании и строительстве, а также об отводе земель, недр и акваторий для этих объектов;

дислокации, действительных наименованиях, организационной структуре, вооружении и численности объединений, соединений и частей Вооруженных Сил Российской Федерации;

2) сведения в области экономики, науки и техники о:

содержании планов подготовки Российской Федерации и ее отдельных регионов к возможным военным действиям, мобилизационных мощностях промышленности по изготовлению вооружения и военной техники, об объемах поставок и о запасах стратегических видов сырья и материалов, а также о размещении и фактических размерах государственных материальных резервов;

использовании инфраструктуры Российской Федерации в интересах обеспечения ее обороноспособности и безопасности;

силах и средствах гражданской обороны, дислокации, предназначении и степени защищенности объектов административного управления, обеспечения безопасности населения, о функционировании промышленности, транспорта и связи в целом по Российской Федерации;

объемах, планах (заданиях) государственного оборонного заказа, выпуске и поставках (в денежном или натуральном выражении) вооружения, военной техники и другой оборонной продукции, о наличии и наращивании мощностей по их выпуску, связях предприятий по кооперации, разработчиках или изготовителях указанных вооружения, военной техники и другой оборонной продукции;

научно-исследовательских, опытно-конструкторских и проектных работах, технологиях, имеющих важное оборонное или экономическое значение, влияющих на безопасность Российской Федерации;

государственных запасах драгоценных металлов и драгоценных камней Российской Федерации, ее финансах и бюджетной политике (кроме обобщенных показателей, характеризующих общее состояние экономики и финансов);

3) сведения в области внешней политики и экономики о внешнеполитической и внешнеэкономической (торговой, кредитной и валютной) деятельности Российской Федерации, преждевременное распространение которых может нанести ущерб ее интересам;

4) сведения в области разведывательной, контрразведывательной и оперативно-розыскной деятельности о:

силах, средствах, источниках, методах, планах и результатах разведывательной, контрразведывательной и оперативно-розыскной деятельности, а также данные о финансировании этой деятельности, если эти данные раскрывают перечисленные сведения;

лицах, сотрудничающих или сотрудничавших на конфиденциальной основе с органами, осуществляющими разведывательную, контрразведывательную и оперативно-розыскную деятельность;

системе правительственной и об иных видах специальной связи, о государственных шифрах, методах и средствах их анализа;

методах и средствах защиты секретной информации;

государственных программах и мероприятиях в области защиты государственной тайны.[29]

Наименования федеральных органов исполнительной власти и других государственных органов, наделенных полномочиями, по распоряжению перечисленными выше сведениями утверждены Указом Президента Российской Федерации № 1203 от 30 ноября 1995 г.

Выделяется три основных вида информации, охраняемых законодательством России, которые одновременно подлежат защите:

сведения, отнесенные к государственной тайне соответствующим федеральным законом, под которыми понимается информация в области военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которой может нанести ущерб безопасности России.[30]

сведения, отнесенные к служебной и коммерческой тайне (в соответствии со ст.139 Гражданского кодекса России), под которыми понимается информация, имеющая действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, если к ней нет законного доступа на законных основаниях и обладатель такой информации принимает меры к охране ее конфиденциальности.[31]

сведения, имеющие статус персональных данных, под которыми в соответствии с Федеральным Законом "Об информации, информатизации и защите информации" понимается информация о гражданах, включаемая в состав федеральных информационных ресурсов, информационных ресурсов совместного ведения, информационных ресурсов субъектов Российской Федерации, органов местного самоуправления, а также получаемая и собираемая негосударственными предприятиями.[32]

И если функции защиты государственной тайны отнесены к уполномоченным на то службам и финансируется государством, то данные, составляющие коммерческую тайну, хотя и охраняются законом, непосредственная организация их защиты ложится на Ваши плечи. Из соответствующих норм Гражданского кодекса России можно сделать вывод, что владелец информации, составляющей коммерческую тайну, обязательно должен принимать меры к ее охране и только в этом случае при соблюдении иных требований, изложенных в статье 139 ГК, на данную информацию будут распространяться соответствующие нормы гражданского законодательства.

Так какие же существуют способы нападения и как следуют защищаться от них? В силу многогранности данной проблемы остановимся лишь на некоторых из них. Заранее оговоримся, что разговор пойдет только о наиболее распространенных злоумышленных действиях, так как описание всех опасностей займет большое количество времени, к тому же некоторые из них носят гипотетический характер.

Хищение данных - один из распространенных видов компьютерных преступлений, как и преступлений вообще. Самым легким способом, к которому прибегает злоумышленник при хищении данных, является их подмена. Благодаря этому простому и безопасному способу внутренние служащие могут увеличивать размер своего жалования, делать вклады на собственные банковские счета, скрыть следы мошенничества с деньгами и материальными ценностями, помимо этого хищение данных могут совершаться для передачи их третьим лицам.

Сбор мусора - часто связан с необходимостью покопаться в отходах, чтобы найти ленты, диски, информацию о кредитных карточках, использованные копирки и другие сведения, которые можно было бы использовать в корыстных целях. Применительно к компьютерам сбор мусора может означать восстановление с помощью соответствующих утилит файлов, удаленных с жестких или гибких дисков.

Несанкционированный доступ - распространенный вид компьютерных нарушений. Он заключается в получении пользователем доступа к информации, на которую у него нет разрешения в соответствии с принятой в организации политикой безопасности.

Незаконное использование привилегий - любая защищенная система содержит средства, используемые в чрезвычайных ситуациях или средства, которые способны функционировать с нарушением существующей политики безопасности. В некоторых случаях пользователь должен иметь возможность доступа ко всем наборам системы. Такие средства необходимы, но они являются чрезвычайно опасными. Обычно эти средства используются операторами, системными программистами и другими пользователями, выполняющими специальные функции, но этими же средствами может воспользоваться и злоумышленник.

Маскарад - выполнение каких-либо действий одним пользователем АСОИ от имени другого пользователя. При этом действия, которыми воспользовался злоумышленник, могут быть разрешены пользователю, от имени которого он выступает. Цель "маскарада" - сокрытие действий за именем другого пользователя или присвоение его прав и привилегий для доступа к его массивам информации.

Потайные ходы и лазейки - это дополнительный способ проникновения в систему, часто преднамеренно создаваемый разработчиком АСОИ или программного обеспечения. Выполнив определенное действие или нажав определенную клавишу на клавиатуре компьютера, злоумышленник может обойти защиту, предусмотренную программой.

Суперзаппинг - несанкционированное использование каких-либо утилит для модификации, уничтожения или копирования информации.

«Троянский конь» - это любая программа, которая, вместо выполнения действий, для которых она якобы предназначена, на самом деле выполняет другие. Троянский конь может производить самые различные операции, как и любая программа, включая изменение баз данных, запись в платежные ведомости, отправку электронной почты и пр. Когда такая программа запускается, она может привести к различным разрушающим последствиям.

Сетевые анализаторы - большинство продуктов такого рода могут считывать любые параметры потока данных, включая любой незашифрованный текст. Возможность запуска такой программы злоумышленником может привести к утечке конфиденциальной информации, выведыванию паролей пользователей и прочим нежелательным последствиям.

К охраняемой законом компьютерной информации следует отнести информацию в отношении сведений, составляющих служебную, коммерческую или банковскую тайну. Это обстоятельство, в частности, вытекает из положений, содержащихся в нормах гражданского и уголовного законодательства, выступающих надежной гарантией защиты служебной, коммерческой или банковской тайны.

Согласно ч. 1 ст. 139 ГК РФ, информация составляет служебную или коммерческую тайну в случае, когда имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к ней нет свободного доступа на законном основании и обладатель информации принимает меры к охране ее конфиденциальности. Сведения, которые не могут составлять служебную или коммерческую тайну, определяются законом и иными правовыми актами (например. Постановлением Правительства Российской Федерации № 35 “О перечне сведений, которые не могут составлять коммерческую тайну” от 5 декабря 1991 г.[33]

При этом во второй части указанной статьи прямо оговаривается, что информация, составляющая служебную или коммерческую тайну, защищается способами, предусмотренными настоящим Кодексом и другими законами.

Банковской тайной, как это вытекает из смысла ст. 857 ГК РФ, являются не подлежащие разглашению сведения о банковском счете и банковском вкладе, операциях по счету и о клиенте. Это положение конкретизировано в ст. 26 Закона РСФСР “О банках и банковской деятельности” от 2 декабря 1990 г. (в редакции Федерального закона от 3 февраля 1996 г.), в которой сказано, что кредитная организация, Банк России гарантируют тайну об операциях, о счетах и вкладах своих клиентов и корреспондентов. Все служащие кредитной организации обязаны хранить тайну об операциях, счетах и вкладах ее клиентов и корреспондентов, а также об иных сведениях, устанавливаемых кредитной организацией, если это не противоречит Федеральному закону.

Наиболее опасные посягательства на общественные отношения, возникающие по поводу осуществления основанной на законе предпринимательской деятельности и обеспечивающие сохранность коммерческой или банковской тайны влекут уголовную ответственность по ст. 183 УК РФ, что еще раз свидетельствует о защите указанных сведений российским законом. Компьютерная информация, являющаяся объектом авторского права, также относится к информации, охраняемой законом, являясь, в свою очередь, составной частью гарантированной ст. 44 Конституции Российской Федерации свободы литературного, художественного, научного, технического и других видов творчества. Конституция Российской Федерации предусматривает защиту законом интеллектуальной собственности. Поэтому неправомерный доступ к такого рода информации, содержащейся на машинном носителе, ЭВМ, системе ЭВМ или их сети, влечет уголовную ответственность по ст. 272 УК РФ.

Правовая охрана указанной информации осуществляется в соответствии с Законом Российской Федерации “О правовой охране программ для электронно-вычислительных машин и баз данных” от 20 октября 1992 г.,[34]

в котором к числу объектов авторского права законодатель относит программы для ЭВМ и базы данных. Это положение дополнительно закреплено введенным в действие 3 августа 1993 г. Законом Российской Федерации “Об авторском праве и смежных правах [Российская газета, 1993, 3 августа.], целый ряд норм которого касается правовой охраны программ для ЭВМ и баз данных.

При этом следует особо подчеркнуть, что особенность института авторского права состоит в распространении охраны именно на форму представления информации, а не на ее сущностное содержание. В этой связи правовая охрана информации не распространяется на идеи и принципы, лежащие в основе программы для ЭВМ или базы данных или какого-либо их элемента. В частности, она не распространяется на алгоритм, положенный в основу компьютерной программы.

В качестве объекта охраны признается не идея, заключенная в алгоритме, а лишь конкретная реализация этого алгоритма в виде совокупности данных и команд, представляющая собой символическую запись программы для ЭВМ и охраняемая в соответствии со ст. 2 Закона Российской Федерации “О правовой охране программ для электронно-вычислительных машин и баз данных” как произведение литературы. При этом под программой для ЭВМ законодатель подразумевает также подготовительные материалы, полученные в ходе ее разработки, и порождаемые ею аудиовизуальные отображения.

Под базой данных понимается объективная форма представления и организации совокупности данных, систематизированных таким образом, чтобы эти данные могли быть найдены и обработаны с помощью ЭВМ. С точки зрения правовой охраны, базы данных аналогичны сборникам литературных произведений. Поскольку охрана базы данных осуществляется в отношении формы представления и организации совокупности включенных в нее данных, правовая охрана программ для ЭВМ, управляющих базами данных, может быть осуществлена самостоятельно. При этом заметим, что авторское право на программу для ЭВМ или базу данных возникает в силу их создания. Поэтому для признания и осуществления авторского права на программу для ЭВМ или базу данных не требуется депонирования, регистрации или соблюдения иных формальностей.

В свою очередь, ст. 15 Закона Российской Федерации “О правовой охране программ для электронно-вычислительных машин и баз данных” содержит ряд положений, определяющих условия свободного (без специального разрешения правообладателя) воспроизведения и адаптации программы для ЭВМ или базы данных. Эти положения дополнены в более позднем Законе “Об авторском праве и смежных правах”. Так, согласно ст. 25 указанного закона лицо, правомерно владеющее экземпляром программы для ЭВМ или базы данных, вправе без получения разрешения автора или иного обладателя исключительных прав на использование произведения и без выплаты дополнительного вознаграждения:

1)

внести в программу для ЭВМ или базу данных изменения, осуществляемые исключительно в целях ее функционирования на технических средствах пользователя, осуществлять любые действия, связанные с функционированием программы для ЭВМ или базы данных в соответствии с ее назначением, в том числе запись и хранение в памяти ЭВМ (одной ЭВМ или одного пользователя сети), а также исправление явных ошибок, если иное не предусмотрено договором с автором;

2)

изготовить копию программы для ЭВМ или базы данных при условии, что эта копия предназначена только для архивных целей и для замены правомерно приобретенного экземпляра в случаях, когда оригинал программы для ЭВМ или базы данных утерян, уничтожен или стал непригоден для использования. При этом копия программы для ЭВМ или базы данных не может быть использована для иных целей, чем указано в п. 1, и должна быть уничтожена в случае, если владение экземпляром этой программы для ЭВМ или базы данных перестает быть правомерным. В соответствии со ст. 20 Закона “О правовой охране программ для электронно-вычислительных машин и баз данных” выпуск под своим именем чужой программы для ЭВМ или базы данных либо незаконное воспроизведение или распространение таких произведений влечет за собой уголовную ответственность. Это положение не осталось без внимания законодателя, установившего в новом УК РФ ответственность за незаконное использование объектов авторского права или смежных прав, а равно присвоение авторства, если эти деяния причинили крупный ущерб (ст. 146 УК РФ).

В том случае, когда виновный несанкционированно вызвал компьютерную информацию, являющуюся объектом авторского права, и, совершая с ней различного рода манипуляции, нарушил права законного собственника этой информации, то действия виновного подлежат квалификации по совокупности со ст. 146 УК РФ.

По ст. 146 и 272 УК РФ следует, например, расценивать действия субъекта, который осуществил неправомерный доступ к программе для ЭВМ, являющейся объектом авторского права, скопировал эту программу и продал под чужим именем.

На практике может возникнуть вопрос: является ли компьютерная информация, содержащая сведения о частной жизни конкретного человека, предметом преступления, ответственность за совершение которого предусмотрена ст. 272 УКРФ?