Федеральное агентство по образованию

Государственное образовательное учреждение высшего профессионального образования

«ТОМСКИЙ ПОЛИТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ»

Юргинский Технологический институт

Факультет – Экономики и менеджмента

Направление (специальность) – Прикладная информатика (в экономике)

Кафедра – Информационных систем

Отчет по циклу лабораторных работ

по дисциплине Информационная безопасность

Исполнитель:

Студент гр.З17870-С В.А. Глухов

Руководитель:

Доцент кафедры Информатики А.А. Хамухин

Юрга –2009

Антивирусное ПО

Цель: научиться эксплуатировать антивирусные программы, имеющиеся в составе компьютерного класса.

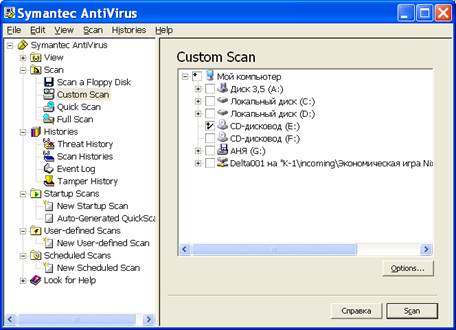

Использованные материалы и технические средства: SymantecAntiVirus.

Ход работы:

1. Запускаем антивирусную программу: Пуск > Программы > SymantecClientSecurity> SymantecAntiVirus.

2. Выбираем на панели инструментов Scan > CustomScan> CD-дисковод(Е:) и запускаем процесс сканирования.

3. Результаты поиска: вирусов не обнаружено.

Вывод: вирусов не обнаружено на CD-дисководе (Е:), так как антивирусная база устарела, она актуальна на 2005 год либо вирусов нет.

Отчет по лабораторной работы №2:

Шифрование методом квадрата Полибия

Задание:

индивидуальное задание для шифровки и дешифровки.

Цель работы:

научится шифровать и дешифровать текст в WORDметодом квадрата Полибия.

Порядок работы:

1. Создать макросы

2. Проверить работу макросов, зашифровав текст с помощью своей шифровки и передать его для дешифровки.

Ход работы

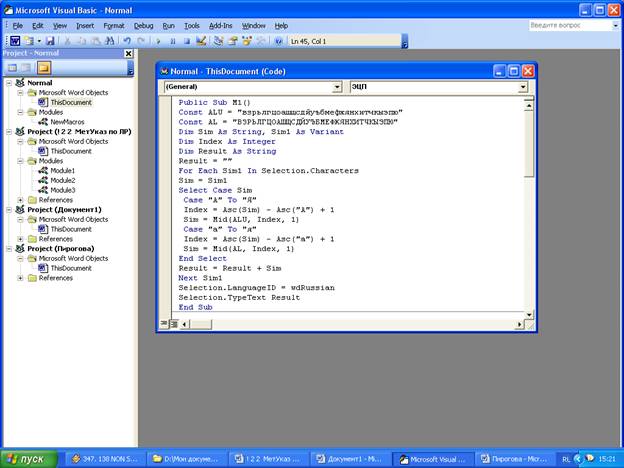

1. Создали макросы:

- для шифровки. В итоге получили:

Public Sub М1()

Const ALU = "взрьлгцоашщсдйуъбмефжянхитчкыэпю"

Const AL = "ВЗРЬЛГЦОАШЩСДЙУЪБМЕФЖЯНХИТЧКЫЭПЮ"

Dim Sim As String, Sim1 As Variant

Dim Index As Integer

Dim Result As String

Result = ""

For Each Sim1 In Selection.Characters

Sim = Sim1

Select Case Sim

Case "А" To "Я"

Index = Asc(Sim) - Asc("А") + 1

Sim = Mid(ALU, Index, 1)

Case "а" To "я"

Index = Asc(Sim) - Asc("а") + 1

Sim = Mid(AL, Index, 1)

End Select

Result = Result + Sim

Next Sim1

Selection.LanguageID = wdRussian

Selection.TypeText Result

End Sub

На рисунке представлена шифровка.

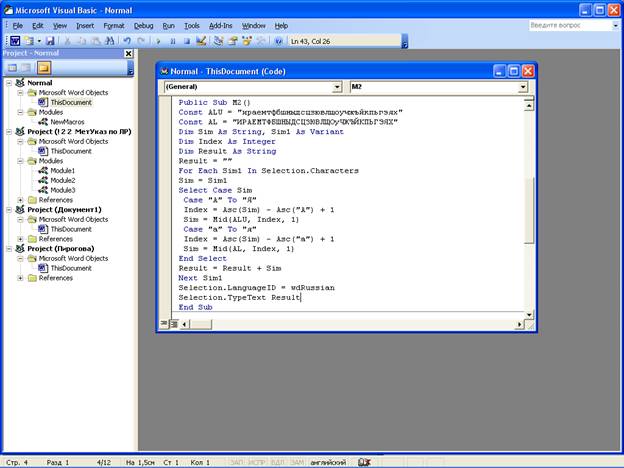

- для дешифровки. В итоге получили:

Public Sub М2()

Реклама

Const ALU = "ираемтфбшныдсцзювлщоучжъйкпьгэях"

Const AL = "ИРАЕМТФБШНЫДСЦЗЮВЛЩОуЧЖЪЙКПЬГЭЯХ"

Dim Sim As String, Sim1 As Variant

Dim Index As Integer

Dim Result As String

Result = ""

For Each Sim1 In Selection.Characters

Sim = Sim1

Select Case Sim

Case "А" To "Я"

Index = Asc(Sim) - Asc("А") + 1

Sim = Mid(ALU, Index, 1)

Case "а" To "я"

Index = Asc(Sim) - Asc("а") + 1

Sim = Mid(AL, Index, 1)

End Select

Result = Result + Sim

Next Sim1

Selection.LanguageID = wdRussian

Selection.TypeText Result

End Sub

На рисунке представлена дешифровка

2. Проверили работу макросов.

Эффективность применения экономических информационных систем для управления экономических объектами зависит от широты охвата и интегрированности на основе функций управления.

эЖЖГЩЕАРЙУМЕЫ ЪБАДГЙГЙАЮ ЭЩУЙУДАХГМЩАЯ АЙЖУБДВНАУЙЙКЯ МАМЕГД ЛСЮ ФЪБВРСГЙАЮ ЭЩУЙУДАХГМЩАЯ УЗЧГЩЕВДА ОВРАМАЕ УЕ ИАБУЕК УЯРВЕВ А АЙЕГЬБАБУРВЙЙУМЕА ЙВ УМЙУРГ ЖФЙЩНАШ ФЪБВРСГЙАЮ.

(Шифрованный текст)

3. Создаем макрос для ЭЦП

Public Sub ЭЦП()

'проверить ЭЦП

Const ALU = "зждиуетбчщалгхнпфыцмршъоэякьюсйв"

Const AL = "ЗЖДИУЕТБЧЩАЛГХНПФЫЦМРШЪОЭЯКЬЮСЙВ"

Dim Sim As String, Sym1 As Variant

Dim Index As Integer

Dim Result As Double

Result = 0

For Each Sym1 In Selection.Characters

Sym = Sym1

Select Case Sym

Case "А" To "Я"

Index = Asc(Sym) - Asc("А") + 1

Case "а" To "я"

Index = Asc(Sym) - Asc("а") + 1

End Select

Result = Result + Index

Next Sym1

MsgBox "Проверено ЭЦП: " & Result

End Sub

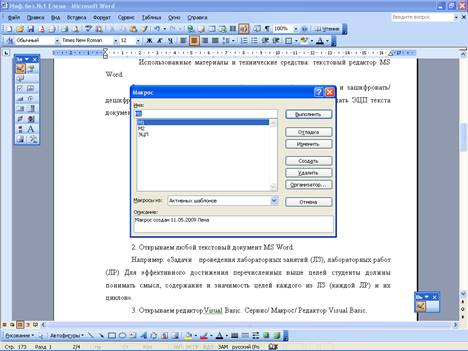

4. Создаем макросы и макрос для ЭЦП. Сервис / Макрос / Макросы.

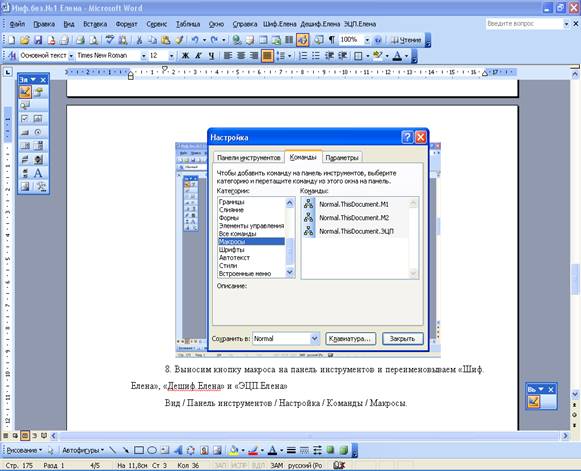

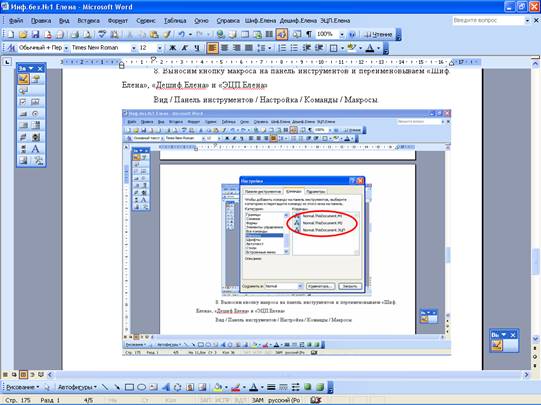

5. Выносим кнопку макроса на панель инструментов и переименовываем «Шиф. Елена», «Дешиф.Елена» и «ЭЦП.Елена»

Вид / Панель инструментов / Настройка / Команды / Макросы.

Вывод:

научились шифровать и дешифровать текст в MsWord, с помощью встроенных макросов, другие системы программирования не использовались. Шифровка обеспечивает безопасность передаваемого документа от злоумышленников.

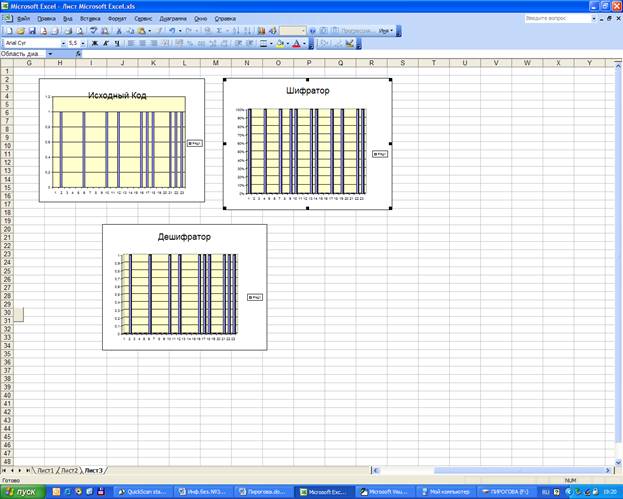

Потоковое блочное шифрование с симметричным ключом

Цель работы:

научиться программировать потоковое блочное шифрование с симметричным ключом на примере приложения Microsoft Excel

Порядок работы

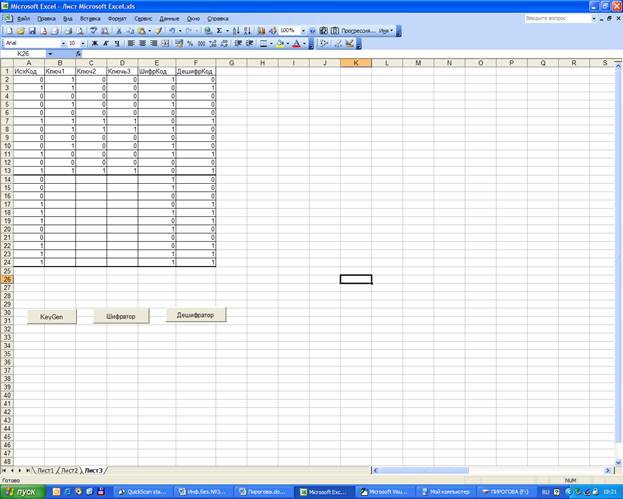

1. В приложении Excel подготовить лист следующего вида

(вручную заполнить только 1 столбец, все остальные должны заполняться при нажатии на кнопок):

2. Нажать «Режим конструктора» и щелчком по кнопке KeyGen вызвать окно для обрабатывающей программы. Ввести программу и отладить ее работу по шагам (клавиша F8)

Реклама

3. Аналогично выполнить п. 2 для кнопок «Шифровать» и «Дешифровать»

4. Взять индивидуальной задание и добиться правильности его выполнения. Результаты представить в виде графиков в отчете

Фрагменты программ

При нажатии на кнопку «KeyGen»:

Private Sub CommandButton1_Click()

Dim k1(12), k2(12), k3(12) As Boolean

For i = 1 To 12

y = Rnd(12)

If y > 0.5 Then k1(i) = 1

If y < 0.5 Then k1(i) = 0

Worksheets(3).Cells(i + 1, 2).Value = k1(i)

Next i

For i = 1 To 12

x = Rnd(12)

If x > 0.5 Then k2(i) = 1

If x < 0.5 Then k2(i) = 0

Worksheets(3).Cells(i + 1, 3).Value = k2(i)

Next i

For i = 1 To 12

x = Rnd(12)

If x > 0.5 Then k3(i) = 1

If x < 0.5 Then k3(i) = 0

Worksheets(3).Cells(i + 1, 4).Value = k2(i)

Next i

End Sub

При нажатии на кнопку «Шифрование»:

Private Sub CommandButton2_Click()

Dim a, b, c, d, e As Boolean

Dim k1(12), k2(12), k3(12) As Boolean

For i = 1 To 12

w = Worksheets(3).Cells(i + 1, 2).Value

If w = 1 Then k1(i) = True

If w = 0 Then k1(i) = False

Next i

For i = 1 To 12

w = Worksheets(3).Cells(i + 1, 3).Value

If w = 1 Then k2(i) = True

If w = 0 Then k2(i) = False

Next i

For i = 1 To 12

w = Worksheets(3).Cells(i + 1, 4).Value

If w = 1 Then k3(i) = True

If w = 0 Then k3(i) = False

Next i

j = 1

For i = 1 To Ls

w = Worksheets(3).Cells(i + 1, 1).Value

If w = 1 Then a = True

If w = 0 Then a = False

If j > 12 Then j = 1

c = a Xor k1(j)

b = c Xor k2(j)

e = b Xor k3(j)

If e = True Then w = 1

If e = False Then w = 0

Worksheets(3).Cells(i + 1, 5).Value = w

j = j + 1

Next i

End

При нажатии на кнопку «Дешифрование»:

Private Sub CommandButton3_Click()

Dim a, b, c, d, e As Boolean

Dim k1(12), k2(12), k3(12) As Boolean

For i = 1 To 12

w = Worksheets(3).Cells(i + 1, 2).Value

If w = 1 Then k1(i) = True

If w = 0 Then k1(i) = False

Next i

For i = 1 To 12

w = Worksheets(3).Cells(i + 1, 3).Value

If w = 1 Then k2(i) = True

If w = 0 Then k2(i) = False

Next i

For i = 1 To 12

w = Worksheets(3).Cells(i + 1, 4).Value

If w = 1 Then k3(i) = True

If w = 0 Then k3(i) = False

Next i

j = 1

For i = 1 To Ls

w = Worksheets(3).Cells(i + 1, 5).Value

If w = 1 Then e = True

If w = 0 Then e = False

If j > 12 Then j = 1

b = e Xor k3(j)

c = b Xor k2(j)

d = c Xor k1(j)

If d = True Then w = 1

If d = False Then w = 0

Worksheets(3).Cells(i + 1, 6).Value = w

j = j + 1

Next i

End Sub

Примеры:

Вывод:

Я научилась программировать потоковое блочное шифрование с симметричным ключом на примере приложения Microsoft Excel.

Лабораторная работа №3

Шифрование с помощью пакета

PGP

Desktop

Цель работы

: научиться работать с программой PGPDesktop 9.5.

Задание:

1. Установить программу PGPDesktop 9.5.

2. Создать открытый и закрытый ключ.

3. Распространить открытый ключ своему респонденту и поменяться с ним его открытым ключом.

4. Получить открытый ключ респондента и зашифровать им свое сообщение и послать его для расшифровки обратно.

5. Получить от респондента сообщение и расшифровать его.

Результат работы:

1. Для того чтобы установить программу была проделана следующая работа:

- разархивирован инсталляционный файл;

- выбран язык (английский);

- заполнено лицензионное сообщение;

- выбрана парольная фраза (Лабораторная работа);

- заполнены анкетные данные об организации;

- установлена директория по умолчанию;

- выбраны все компоненты для установки;

- перезагружен компьютер.

2. Был создан открытый (для общего пользования) и закрытый (индивидуальный) ключи (см. рисунок 1).

Рисунок 1 – Ключ

Получили ключ со следующими данными (см. рисунок 2):

Рисунок 2 – Идентификационные данные ключа

3. Для того чтобы получить зашифрованную информацию от Респондента, ему необходимо экспортировать свой ключ, с помощью которого она будет расшифрована.

Респондент с помощью ключа зашифровывает сообщение и посылает его Резиденту:

Рисунок 3 – Зашифрованное сообщение от респондента

После применения своего ключа, был получен текст:

Рисунок 4 – Расшифрованное сообщение от респондента

4. Был перехвачен текст, посланный Респондентом. При попытке его расшифровать было получено следующее сообщение:

Рисунок 5 – Попытка расшифровки сообщения чужим ключом

Следовательно, можно сделать вывод о том, что зашифровать сообщение ключом резидента можно, а расшифровать – нет.

5. Респондент с помощью посланного ключа Резидента зашифровал ей сообщение:

Рисунок 6 – Исходный текст для резидента

Рисунок 7 – Зашифрованный текст для резидента

После того, как сообщение было получено Резидентом , оно было расшифровано.

Вывод:

в результате лабораторной работы была установлена программа, созданы два ключа - открытый и закрытый. Были приобретены знания по шифровки и дешифровки сообщений с помощью ключей.

|